Le texte était annoncé et Manuel Valls a donc présenté le 19 mars au Conseil des ministres le projet de loi sur le renseignement concocté par Jean-Jacques Urvoas. Lors de la conférence de presse qui a suivi, il a à nouveau égrainé les arguments lénifiants : pas de moyens d’exception, « il ne s’agit en aucun cas de mettre en place une surveillance généralisée des citoyens », l’usage des techniques de surveillance sera mieux contrôlé et réservé à la lutte contre le terrorisme.

Le texte était annoncé et Manuel Valls a donc présenté le 19 mars au Conseil des ministres le projet de loi sur le renseignement concocté par Jean-Jacques Urvoas. Lors de la conférence de presse qui a suivi, il a à nouveau égrainé les arguments lénifiants : pas de moyens d’exception, « il ne s’agit en aucun cas de mettre en place une surveillance généralisée des citoyens », l’usage des techniques de surveillance sera mieux contrôlé et réservé à la lutte contre le terrorisme.Cette loi légalise le recours pour le renseignement à des techniques déjà utilisées par la police judiciaire dans le cadre d’investigations diligentées sous le contrôle de la justice. Elle avalise et banalise ce qui était jusque là des pratiques discrètes. Elle prévoit entre autre le « recours à des appareils enregistrant les paroles et les images de personnes ou à des logiciels captant les données informatiques » par des « agents spécialement habilités ». En d’autres termes ces agents pourront installer micros et caméras dans des bureaux, habitations, lieux privés ou véhicules et des logiciels espions baptisés keyloggers pour enregistrer tout ce qu’un individu va taper sur le clavier de son ordinateur. Les services de renseignement pourront également géolocaliser en temps réel un véhicule ou un objet à l’aide de balises et user de « dispositifs mobiles de proximité »pour intercepter les communications des téléphones mobiles dans un périmètre donné.

Il va sans dire qu’ils n’auront pas à requérir l’aval d’un juge pour ce faire. Les demandes motivées transiteront via les ministères concernés et c’est le premier ministre qui donnera son autorisation en tenant compte, ou pas, de l’avis rendu par la commission nationale de contrôle des techniques de renseignement (CNCTR). Cette nouvelle autorité administrative indépendante est créée par la loi pour remplacer l’actuelle Commission nationale de contrôle des interceptions de sécurité (CNCIS). Elle sera composée de deux députés, deux sénateurs, deux membres du Conseil d’Etat, deux magistrats et une personnalité qualifiée pour sa connaissance en matière de communications électroniques, et pourra en cas de désaccord saisir le Conseil d’Etat. Pour l’Observatoire des Libertés et du Numérique (OLN qui rassemble la LDH, le Syndicat de la Magistrature, le SAF ou encore la Quadrature du Net) cette commission fonctionne selon une logique inversée : un seul membre suffit pour rendre un avis favorable, mais pour faire cesser une surveillance la majorité absolue des membres doit se prononcer. En dernier ressort, l’exécutif est libre d’autoriser la mesure, et en cas d’urgence les services peuvent même se passer de tout accord et n’obtenir l’autorisation qu’ensuite.

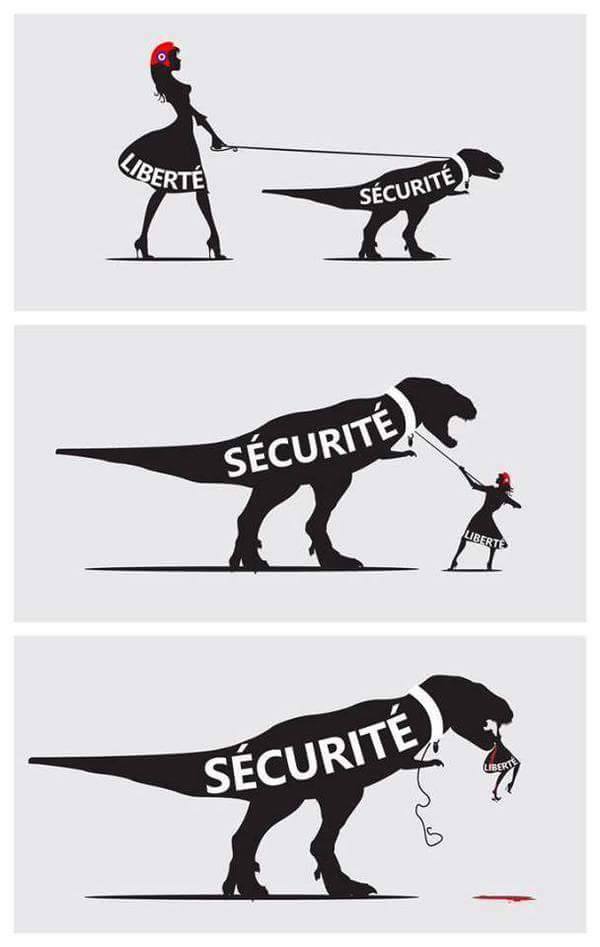

Contrairement à ce qu’affirme Manuel Valls, ces mesures de surveillance ne sont pas réservées à la prévention du terrorisme et de la criminalité organisée. Pire la liste des motifs habituellement admis a encore été étendue. On y trouve la toujours très floue « sécurité nationale », « les intérêts économiques et scientifiques essentiels » mais aussi , « les intérêts essentiels de la politique étrangère », « la prévention de la délinquance organisée » et « la prévention des violences collectives de nature à porter gravement atteinte à la paix publique ». L’OLN s’en inquiète, voyant dans ce dernier item une volonté de contrôler les mouvements de contestation sociale. Il n’est pas le seul. Le Conseil National du numérique (CNNum) parle d’ « une extension significative du périmètre de la surveillance ». Pour lui « la prévention des violences collectives ou encore la défense des intérêts de la politique étrangère sont deux champs dont les contours flous ne permettent pas de définir avec rigueur le champ d’intervention légal du renseignement ».

Quant aux nouvelles techniques strictement réservées (pour le moment) à la lutte contre le terrorisme, elles font l’unanimité contre elles. La première, déjà prévue dans la loi de programmation militaire consiste à aspirer en temps réel sur les réseaux des fournisseurs d’accès et de services les informations et documents concernant des personnes suspectées d’activités terroristes. Des « écoutes ciblées » à la carte sans même avoir à les demander ! La seconde consiste à obliger les mêmes fournisseurs à installer un algorithme capable de détecter une succession suspecte de données de connexion. Les données précise-t-on sont anonymes et l’anonymat n’est levé qu’en cas de confirmation d’une menace terroriste. Ca ne vous rappelle pas le Patriot Act, ses collectes massives de données, ensuite fouillées pour trouver des séquences modèles ?

L’ARCEP s’est pudiquement inquiété de l’ « impact sur l »intégrité et la disponibilité des réseaux ou sur la qualité des services de communications électroniques » de tels processus. La CNIL a obtenu que les « correspondances » soient exclues mais souligne que les informations ainsi collectées restent identifiantes et s’interroge sur le devenir des traitements de données ainsi constitués. Elle a aussi, comme d’autres organisations, fait remarqué que manquait à cette loi les habituelles exceptions protégeant magistrats, avocats ou journalistes d’intrusions dans leurs communications. Le juge anti-terroriste MarcTrévidic, lui, évoque des « pouvoirs exorbitants ». « Ne mentons pas aux Français en présentant ce projet comme une loi antiterroriste. Il ouvre la voie à la généralisation de méthodes intrusives, hors du contrôle des juges judiciaires, pourtant garants des libertés individuelles dans notre pays ». Même le syndicat CGT Police a demandé l’abandon du texte en l’état et suggère au gouvernement de lé recentrer sur le terrorisme et d’y introduire « des garde-fous beaucoup plus importants ».

Source Blog Politis De quel droit ? 26/03/2015

Voir aussi : Actualité France, Rubrique Politique, Citoyenneté, rubrique Société, Justice,